Základňové stanice mobilnej siete (BTS) a informácie o bunkách v SR.

![]()

Základňové stanice (z angl. Base Transceiver Station) sú základnými elementami tvoriacimi pozemnú sieť pre fungovanie mobilnej (celulárnej, bunkovej) komunikácie.

Základňové stanice (z angl. Base Transceiver Station) sú základnými elementami tvoriacimi pozemnú sieť pre fungovanie mobilnej (celulárnej, bunkovej) komunikácie.

Sú to v súčasnosti najsilnejšie zdroje elektrosmogu v blízkosti našich obydlí. Nemálo prípadov sa týka i rušenia citlivých elektronických zariadení v ich blízkosti.

Sieť týchto neustále aktívnych vysielačov tvorí základ pokrytia signálom pre mobilné telefóny a iné počítačové zariadenia. Pokrytím chápeme zabezpečenie signálu vždy aspoň z jednej stanice, ideálne z dvoch a viacerých.

Všetky bunky dohromady tvoria obrovský vysielač rozprestierajúci sa po celej krajine, ktorý sa navonok tvári ako ideálny a optimálne pracujúci pre konkrétneho užívateľa.

Po rokoch vyčkávania sa to nakoniec naozaj stalo. Vláda predložila do legislatívneho procesu nový zákon o tajných službách. Parlamentná debata o tomto zákone sa rozbehne najskôr za pár týždňov. Teraz sa návrh len pripomienkuje, a presne to je čas kedy sa dá jeho podoba najviac formovať. Nasleduje 5 vecí, ktoré v takomto zákone nemajú čo robiť.akejkoľvek širšej diskusie sa nenápadne v zákone nachádza jednoduchá vec.

Po rokoch vyčkávania sa to nakoniec naozaj stalo. Vláda predložila do legislatívneho procesu nový zákon o tajných službách. Parlamentná debata o tomto zákone sa rozbehne najskôr za pár týždňov. Teraz sa návrh len pripomienkuje, a presne to je čas kedy sa dá jeho podoba najviac formovať. Nasleduje 5 vecí, ktoré v takomto zákone nemajú čo robiť.akejkoľvek širšej diskusie sa nenápadne v zákone nachádza jednoduchá vec.

Lacný hardvér umožňuje kradnúť citlivé dáta z Vášho PC v dosahu antény.

Lacný hardvér umožňuje kradnúť citlivé dáta z Vášho PC v dosahu antény.

FBI vraj vie odpočúvať zvuk aj obraz z Androidu aj cudzieho počítača

FBI vraj vie odpočúvať zvuk aj obraz z Androidu aj cudzieho počítača

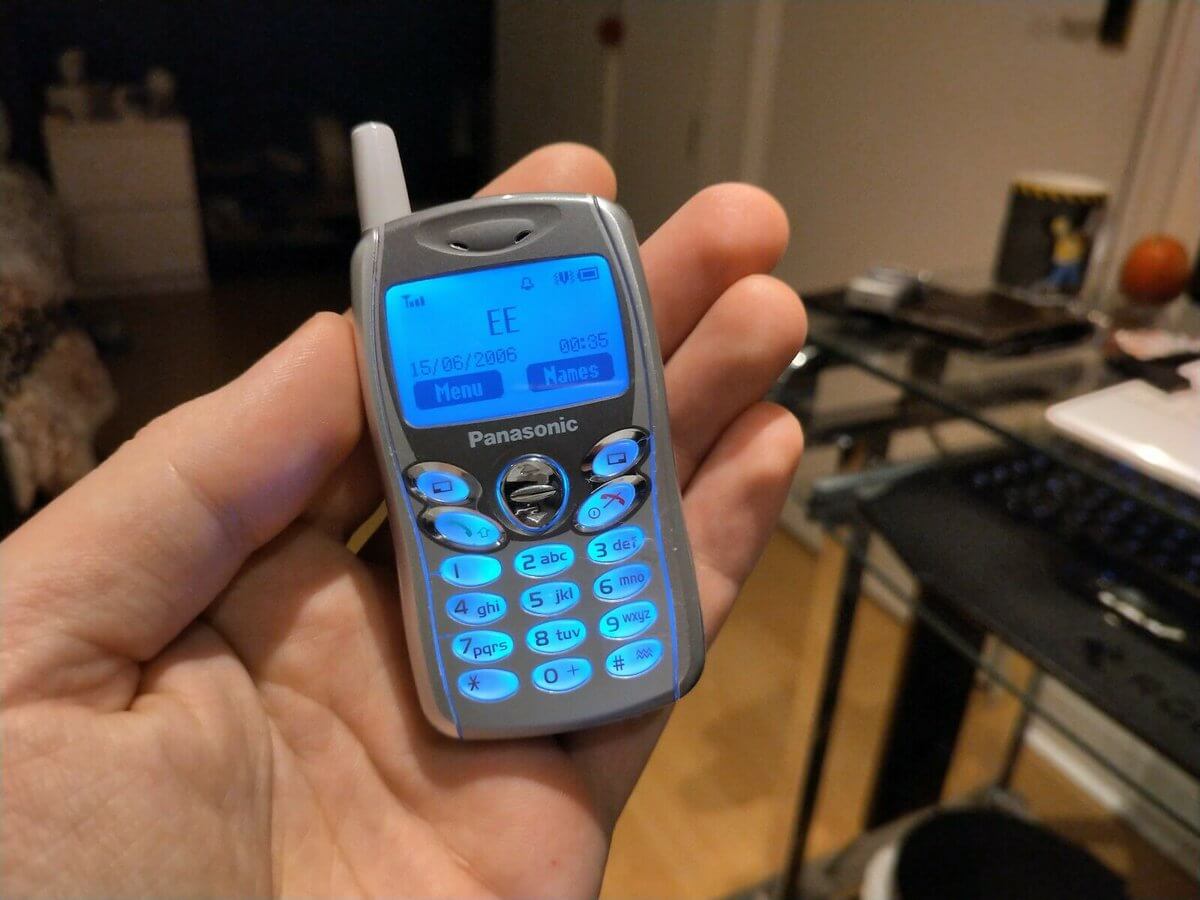

Na ceste z mobilu do najbližšieho vykrývača.

Na ceste z mobilu do najbližšieho vykrývača. Tím bezpečnostných expertov, ktorý na konci minulého roka informoval o vyvinutí efektívneho spôsobu na prelomenie šifrovacieho algoritmu A5/1 používaného k šifrovaniu 2G GSM sietí a jeho plánovanom zverejnení, vo štvrtok na konferencii Black Hat

Tím bezpečnostných expertov, ktorý na konci minulého roka informoval o vyvinutí efektívneho spôsobu na prelomenie šifrovacieho algoritmu A5/1 používaného k šifrovaniu 2G GSM sietí a jeho plánovanom zverejnení, vo štvrtok na konferencii Black Hat