Minipočítač do dlane Raspberry Pi Na čo je vlastne dobrý ?

![]()

Minipočítač do dlane Raspberry Pi Na čo je vlastne dobrý ?

Minipočítač do dlane Raspberry Pi Na čo je vlastne dobrý ?

Raspberry Pi. Jedná sa o minipočítač (8x5x2cm) za 25 dolárov (32€ pri objednaní z UK) s ARM procesorom, 256 alebo 512 MB RAM, ethernetom, 2 USB portmi, HDMI a audio výstupom.

Namiesto disku obsahuje čítačku na SD karty, operačný systém na báze Linuxu sa zavádza práve z SD karty. Napájanie je realizované cez MicroUSB port. Okrem zdroja môžete Raspberry Pi napájať aj z iného zariadenia, napríklad USB portu TV. Raspberry Pi sa vám tak bude spolu s TV zapínať aj vypínať.

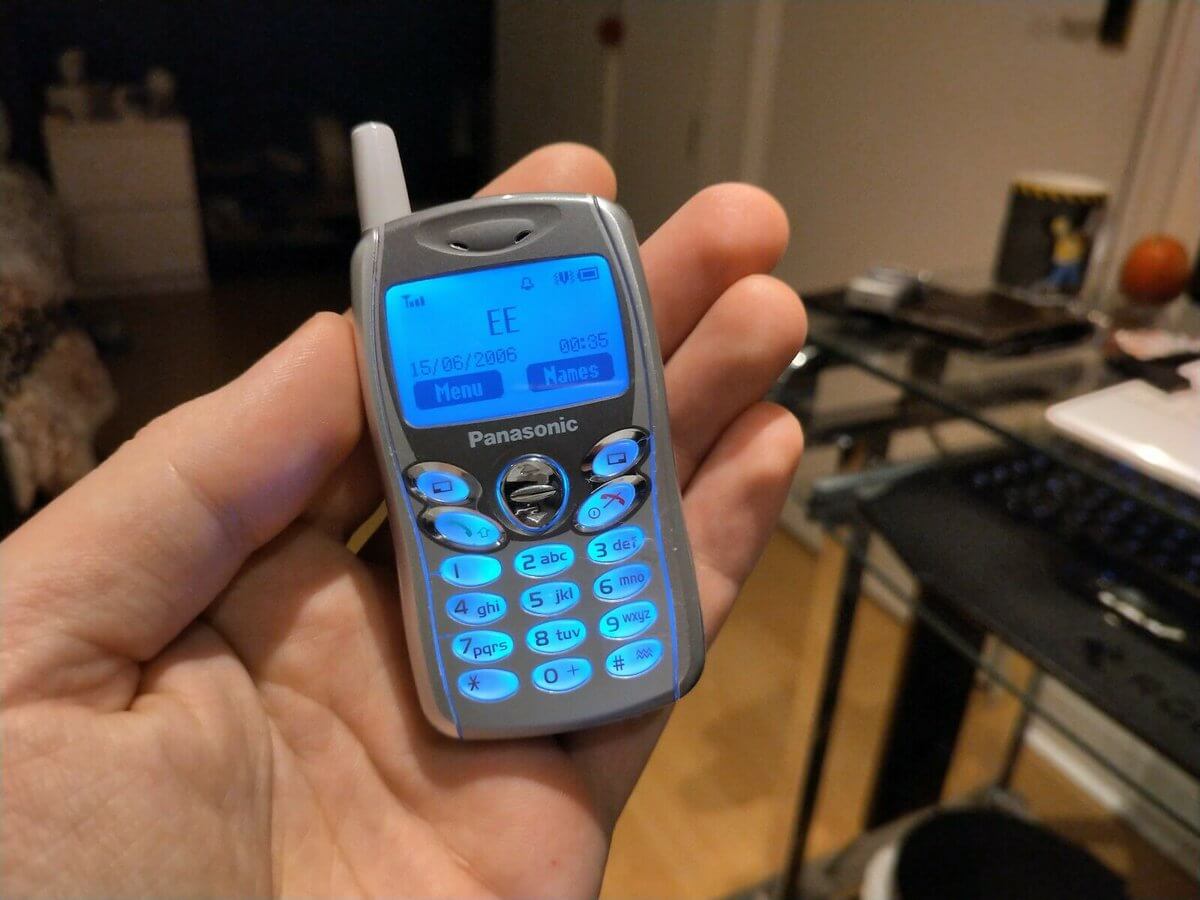

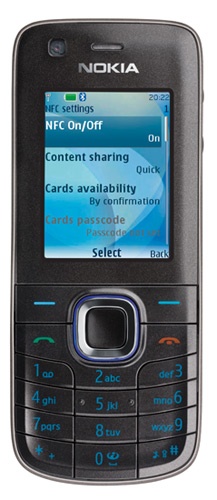

Bezkontaktnú kartu možno prečítať z vrecka nohavíc. Mýtus, či skutočnosť?

Bezkontaktnú kartu možno prečítať z vrecka nohavíc. Mýtus, či skutočnosť?

Bezpečnostný expert Thomas Skora z Nemecka uplynulý týždeň

Bezpečnostný expert Thomas Skora z Nemecka uplynulý týždeň

Karty Mifare Classic používa napríklad bratislavský dopravný podnik, SAD, prípadne študentské karty (ISIC). Pavol Lupták a Norbert Szetei zo spoločnosti Nethemba publikovali viacero útokov na tieto karty a vydali prvú open source implementáciu off-line útoku na kľúče.

Karty Mifare Classic používa napríklad bratislavský dopravný podnik, SAD, prípadne študentské karty (ISIC). Pavol Lupták a Norbert Szetei zo spoločnosti Nethemba publikovali viacero útokov na tieto karty a vydali prvú open source implementáciu off-line útoku na kľúče. Prakticky sme demonštrovali načítanie nového slovenského biometrického RFID pasu. Pas je možné načítat ľubovoľnou ISO14443A RFID čítačkou (pre náš experiment sme použili lacnú touchatag čítačku).

Prakticky sme demonštrovali načítanie nového slovenského biometrického RFID pasu. Pas je možné načítat ľubovoľnou ISO14443A RFID čítačkou (pre náš experiment sme použili lacnú touchatag čítačku).

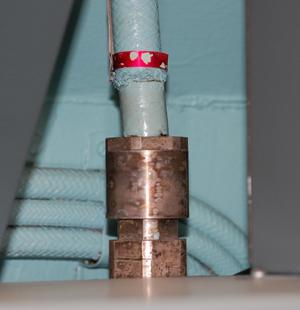

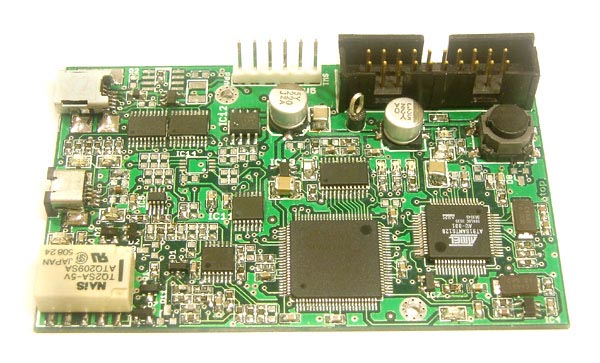

Proxmark3 je výkonný nástroj pre všeobecné použitie RFID, veľkosť balíček kariet, ktorých účelom je Snoop, počúvať a napodobňovať všetko, od nízkej frekvencie (125kHz), na vysokých frekvenciách (13.56MHz) tagy.

Proxmark3 je výkonný nástroj pre všeobecné použitie RFID, veľkosť balíček kariet, ktorých účelom je Snoop, počúvať a napodobňovať všetko, od nízkej frekvencie (125kHz), na vysokých frekvenciách (13.56MHz) tagy.

Pri platení kartou, už nie je potrebné vyťukávať PIN, podpisovať potvrdenku, či čakať až autorizačné centrum potvrdí platbu. Klientovi stačí, ak svoju kartu priloží k terminálu a banka mu automaticky odráta požadovanú čiastku z jeho účtu.

Pri platení kartou, už nie je potrebné vyťukávať PIN, podpisovať potvrdenku, či čakať až autorizačné centrum potvrdí platbu. Klientovi stačí, ak svoju kartu priloží k terminálu a banka mu automaticky odráta požadovanú čiastku z jeho účtu.

Bezpečnostné opatrenia dopravný podnik zverejňovať nebude.

Bezpečnostné opatrenia dopravný podnik zverejňovať nebude.